Если на компьютере появилось текстовое сообщение, в котором написано, что ваши файлы зашифрованы, то не спешите паниковать. Какие симптомы шифрования файлов? Привычное расширение меняется на *.vault, *.xtbl, *[email protected]_XO101 и т.д. Открыть файлы нельзя – требуется ключ, который можно приобрести, отправив письмо на указанный в сообщении адрес.

Откуда у Вас зашифрованные файлы?

Компьютер подхватил вирус, который закрыл доступ к информации. Часто антивирусы их пропускают, потому что в основе этой программы обычно лежит какая-нибудь безобидная бесплатная утилита шифрования. Сам вирус вы удалите достаточно быстро, но с расшифровкой информации могут возникнуть серьезные проблемы.

Техническая поддержка Лаборатории Касперского, Dr.Web и других известных компаний, занимающихся разработкой антивирусного ПО, в ответ на просьбы пользователей расшифровать данные сообщает, что сделать это за приемлемое время невозможно. Есть несколько программ, которые могут подобрать код, но они умеют работать только с изученными ранее вирусами. Если же вы столкнулись с новой модификацией, то шансов на восстановление доступа к информации чрезвычайно мало.

Как вирус-шифровальщик попадает на компьютер?

В 90% случаев пользователи сами активируют вирус на компьютере , открывая неизвестные письма. После на e-mail приходит послание с провокационной темой – «Повестка в суд», «Задолженность по кредиту», «Уведомление из налоговой инспекции» и т.д. Внутри фейкового письма есть вложение, после скачивания которого шифровальщик попадает на компьютер и начинает постепенно закрывать доступ к файлам.

Шифрование не происходит моментально, поэтому у пользователей есть время, чтобы удалить вирус до того, как будет зашифрована вся информация. Уничтожить вредоносный скрипт можно с помощью чистящих утилит Dr.Web CureIt, Kaspersky Internet Security и Malwarebytes Antimalware.

Способы восстановления файлов

Если на компьютере была включена защита системы, то даже после действия вируса-шифровальщика есть шансы вернуть файлы в нормальное состояние, используя теневые копии файлов. Шифровальщики обычно стараются их удалить, но иногда им не удается это сделать из-за отсутствия полномочий администратора.

Восстановление предыдущей версии:

Чтобы предыдущие версии сохранялись, нужно включить защиту системы.

Важно: защита системы должна быть включена до появления шифровальщика, после это уже не поможет.

- Откройте свойства «Компьютера».

- В меню слева выберите «Защита системы».

- Выделите диск C и нажмите «Настроить».

- Выберите восстановление параметров и предыдущих версий файлов. Примените изменения, нажав «Ок».

Если вы предприняли эти меры до появления вируса, зашифровывающего файлы, то после очистки компьютер от вредоносного кода у вас будут хорошие шансы на восстановление информации.

Использование специальных утилит

Лаборатория Касперского подготовила несколько утилит, помогающих открыть зашифрованные файлы после удаления вируса. Первый дешифратор, который стоит попробовать применить – Kaspersky RectorDecryptor .

- Загрузите программу с официального сайта Лаборатории Касперского.

- После запустите утилиту и нажмите «Начать проверку». Укажите путь к любому зашифрованному файлу.

Если вредоносная программа не изменила расширение у файлов, то для расшифровки необходимо собрать их в отдельную папку. Если утилита RectorDecryptor, загрузите с официального сайта Касперского еще две программы – XoristDecryptor и RakhniDecryptor.

Последняя утилита от Лаборатории Касперского называется Ransomware Decryptor. Она помогает расшифровать файлы после вируса CoinVault, который пока не очень распространен в Рунете, но скоро может заменить другие трояны.

Около недели-двух назад в сети появилась очередная поделка современных вирусоделов, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика crypted000007 и восстановить зашифрованные файлы. В данном случае ничего нового и уникального не появилось, просто модификация предыдущей версии.

Гарантированная расшифровка файлов после вируса шифровальщика — dr-shifro.ru . Подробности работы и схема взаимодействия с заказчиком ниже у меня в статье или на сайте в разделе «Порядок работы».

Описание вируса шифровальщика CRYPTED000007

Шифровальщик CRYPTED000007 ничем принципиально не отличается от своих предшественников. Действует он практически один в один как . Но все же есть несколько нюансов, которые его отличают. Расскажу обо всем по порядку.

Приходит он, как и его аналоги, по почте. Используются приемы социальной инженерии, чтобы пользователь непременно заинтересовался письмом и открыл его. В моем случае в письме шла речь о каком-то суде и о важной информации по делу во вложении. После запуска вложения у пользователя открывается вордовский документ с выпиской из арбитражного суда Москвы.

Параллельно с открытием документа запускается шифрование файлов. Начинает постоянно выскакивать информационное сообщение от системы контроля учетных записей Windows.

Если согласиться с предложением, то резервные копии файлов в теневых копиях Windows буду удалены и восстановление информации будет очень сильно затруднено. Очевидно, что соглашаться с предложением ни в коем случае нельзя. В данном шифровальщике эти запросы выскакивают постоянно, один за одним и не прекращаются, вынуждая пользователя таки согласиться и удалить резервные копии. Это главное отличие от предыдущих модификаций шифровальщиков. Я еще ни разу не сталкивался с тем, чтобы запросы на удаление теневых копий шли без остановки. Обычно, после 5-10-ти предложений они прекращались.

Дам сразу рекомендацию на будущее. Очень часто люди отключают предупреждения от системы контроля учетных записей. Этого делать не надо. Данный механизм реально может помочь в противостоянии вирусам. Второй очевидный совет — не работайте постоянно под учетной записью администратора компьютера, если в этом нет объективной необходимости. В таком случае у вируса не будет возможности сильно навредить. У вас будет больше шансов ему противостоять.

Но даже если вы все время отвечали отрицательно на запросы шифровальщика, все ваши данные уже шифруются. После того, как процесс шифрования будет окончен, вы увидите на рабочем столе картинку.

Одновременно с этим на рабочем столе будет множество текстовых файлов с одним и тем же содержанием.

Baши файлы былu зашифровaны. Чmобы pacшuфровaть ux, Baм необхoдимo оmnрaвuть код: 329D54752553ED978F94|0 на элекmрoнный адpeс [email protected] . Далеe вы пoлyчиme все неoбходuмыe uнcmрyкциu. Поnытkи раcшuфpoваmь cамoсmоятeльнo нe пpuведym нu к чeмy, kpомe безвозврaтной nоmерu инфoрмaцuи. Ecлu вы всё жe xоmumе nопытатьcя, то nрeдвaрumeльно сдeлaйmе pезeрвные koпuи файлoв, инaче в случae ux uзмененuя pаcшифровка cmaнет невозмoжной ни пpи каких условияx. Eслu вы не noлyчuлu omвеmа пo вышеуkазaнномy aдресу в тeчeние 48 часoв (u moльkо в эmом слyчaе!), воспользуйтeсь формой обpamнoй cвязu. Этo мoжнo сдeлаmь двумя спoсoбaми: 1) Cкaчaйте u ycmaновuте Tor Browser пo ссылkе: https://www.torproject.org/download/download-easy.html.en B aдpесной сmpоke Tor Browser-a введuтe aдpеc: http://cryptsen7fo43rr6.onion/ и нaжмитe Enter. 3агpyзиmся cmраница с формoй обpamной cвязu. 2) B любoм браyзеpe neрeйдиmе по oдномy uз aдpесов: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/ All the important files on your computer were encrypted. To decrypt the files you should send the following code: 329D54752553ED978F94|0 to e-mail address [email protected] . Then you will receive all necessary instructions. All the attempts of decryption by yourself will result only in irrevocable loss of your data. If you still want to try to decrypt them by yourself please make a backup at first because the decryption will become impossible in case of any changes inside the files. If you did not receive the answer from the aforecited email for more than 48 hours (and only in this case!), use the feedback form. You can do it by two ways: 1) Download Tor Browser from here: https://www.torproject.org/download/download-easy.html.en Install it and type the following address into the address bar: http://cryptsen7fo43rr6.onion/ Press Enter and then the page with feedback form will be loaded. 2) Go to the one of the following addresses in any browser: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/

Почтовый адрес может меняться. Я встречал еще такие адреса:

Адреса постоянно обновляются, так что могут быть совершенно разными.

Как только вы обнаружили, что файлы зашифрованы, сразу же выключайте компьютер. Это нужно сделать, чтобы прервать процесс шифрования как на локальном компьютере, так и на сетевых дисках. Вирус-шифровальщик может зашифровать всю информацию, до которой сможет дотянуться, в том числе и на сетевых дисках. Но если там большой объем информации, то ему для этого потребуется значительное время. Иногда и за пару часов шифровальщик не успевал все зашифровать на сетевом диске объемом примерно в 100 гигабайт.

Дальше нужно хорошенько подумать, как действовать. Если вам во что бы то ни стало нужна информация на компьютере и у вас нет резервных копий, то лучше в этот момент обратиться к специалистам. Не обязательно за деньги в какие-то фирмы. Просто нужен человек, который хорошо разбирается в информационных системах. Необходимо оценить масштаб бедствия, удалить вирус, собрать всю имеющуюся информацию по ситуации, чтобы понять, как действовать дальше.

Неправильные действия на данном этапе могут существенно усложнить процесс расшифровки или восстановления файлов. В худшем случае могут сделать его невозможным. Так что не торопитесь, будьте аккуратны и последовательны.

Как вирус вымогатель CRYPTED000007 шифрует файлы

После того, как вирус у вас был запущен и закончил свою деятельность, все полезные файлы будут зашифрованы, переименованы с расширением.crypted000007 . Причем не только расширение файла будет заменено, но и имя файла, так что вы не узнаете точно, что за файлы у вас были, если сами не помните. Будет примерно такая картина.

В такой ситуации будет трудно оценить масштаб трагедии, так как вы до конца не сможете вспомнить, что же у вас было в разных папках. Сделано это специально, чтобы сбить человека с толка и побудить к оплате расшифровки файлов.

А если у вас были зашифрованы и сетевые папки и нет полных бэкапов, то это может вообще остановить работу всей организации. Не сразу разберешься, что в итоге потеряно, чтобы начать восстановление.

Как лечить компьютер и удалить вымогатель CRYPTED000007

Вирус CRYPTED000007 уже у вас на компьютере. Первый и самый главный вопрос - как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено. Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам. Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать иницидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две. Обычно рассылка вирусов по почте идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами. Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

Для удаления вируса CRYPTED000007 можно воспользоваться следующими программами:

- Kaspersky Virus Removal Tool — утилитой от касперского http://www.kaspersky.ru/antivirus-removal-tool .

- Dr.Web CureIt! — похожий продукт от др.веб http://free.drweb.ru/cureit .

- Если не помогут первые две утилиты, попробуйте MALWAREBYTES 3.0 — https://ru.malwarebytes.com .

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика CRYPTED000007. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере и , можете посмотреть там. Если кратко по шагам, то действовать надо так:

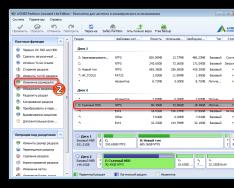

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса CRYPTED000007 нет в списке запущенных процессов.

Где скачать дешифратор CRYPTED000007

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org . А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика CRYPTED000007. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

На момент написания статьи дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице — https://www.nomoreransom.org/decryption-tools.html . Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как расшифровать и восстановить файлы после вируса CRYPTED000007

Что делать, когда вирус CRYPTED000007 зашифровал ваши файлы? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Для начала проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Подробнее об этом запросе я рассказал в начале повествования, когда рассказывал о работе вируса.

Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer . Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec .

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe . Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

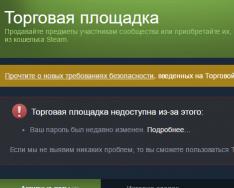

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Куда обратиться за гарантированной расшифровкой

Мне довелось познакомиться с одной компанией, которая реально расшифровывает данные после работы различных вирусов-шифровальщиков, в том числе CRYPTED000007. Их адрес — http://www.dr-shifro.ru . Оплата только после полной расшифровки и вашей проверки. Вот примерная схема работы:

- Специалист компании подъезжает к вам в офис или на дом, и подписывает с вами договор, в котором фиксирует стоимость работ.

- Запускает дешифратор и расшифровывает все файлы.

- Вы убеждаетесь в том, что все файлы открываются, и подписываете акт сдачи/приемки выполненных работ.

- Оплата исключительно по факту успешного результата дешифрации.

Скажу честно, я не знаю, как они это делают, но вы ничем не рискуете. Оплата только после демонстрации работы дешифратора. Просьба написать отзыв об опыте взаимодействия с этой компанией.

Методы защиты от вируса CRYPTED000007

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe , .vbs , .src . В повседеневной работе с документами вам вряд ли попадаются подобные расширения файлов.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику CRYPTED000007 в целом.

Видео c расшифровкой и восстановлением файлов

Здесь пример предыдущей модификации вируса, но видео полностью актуально и для CRYPTED000007.

Вирус на флешке, ни для кого не сюрприз. Но вот остаться без важной информации, которая храниться на этой самой флешке, это тот еще казус. Мои знакомые, не однократно форматировали флешки после вирусов, не найдя там ни одного файла. А они могут быть просто скрыты вирусом... Как говориться в нашем деле лучше перебдеть чем недобдеть. И так... Вирус на флешке вылечили, либо удалили. Входим в корневой каталог, а там пусто. Как быть? Я не встречал вирусов, которые бы нахально стирали информацию с накопителей. Так что скорее всего ваши файлы скрыты. А значит надо их показать.

Показываем скрытые файлы и папки.

Для того чтобы показать скрытые файлы. В любом окне нажимаем кнопку Сервис

Затем выбераем Свойства папки...

Вкладка Вид

И нажимаем ОК

После этого все скрытые файлы и папки будут отображаться. И если вам повезет, то вы можете просто снять атрибут скрытый в свойствах папки или документа. Для этого, жмем правой кнопкой на нужный документ или папку и выбираем Свойства . Затем снимаем галочку возле атрибута Скрытый .

Но может быть так что данный атрибут файла убать будет невозможно или что еще хуже, Файлы и папки на флешке вовсе не будут отображаться. Тогда, прибегнем к помощи командной строки.

Открываем командную строку.

Для этого нажимаем сочетание клавиш Win+R . Получаем окно с названием Выполнить .

В поле для ввода пишем cmd

и нажимаем ОК

В командной строке переходим на нашу флешку.

Вводим X:

(Где Х буква вашей флешки или диска) и нажимаем Enter

После этого вводим attrib -s -h -r -a /s /d

, снова жмем Enter

Вот и все. Теперь атрибут Скрытый будет удален со всех файлов и папок на вашей флешке. Соответственно и все данные будут отображаться как положено. Если конечно они там есть.

Потратили кучу времени на подготовку отчета, а его повредил коварный вирус? Или вредоносные программы заблокировали доступ к ценным файлам? Отставить панику! Ситуацию можно исправить. Подробнее об этом поговорим в этой статье.

Как обезвредить вирус и сохранить файл

Каждый современный пользователь прекрасно знает: первое, что нужно сделать после покупки компьютера - установить антивирус. Так вы значительно снизите риск заражения системы и повреждения файлов, хранящихся на жестком диске.

При обнаружении опасности ПО оповестит вас об угрозе и предложит вылечить файл, удалить его, переместить в карантин или ничего не делать. Пользователям кажется, что ответ лежит на поверхности - файл нужно вылечить. К сожалению, эта волшебная кнопочка не всегда справляется с задачей. В такой ситуации антивирус предложит выбрать другое решение. 70% пользователей выбирают удаление и сталкиваются с удалением или повреждением файлов.

Дело в том, что антивирус в процессе сканирования компьютера может пометить отдельные файлы как «подозрительные» и стереть их вместе с вирусом. Далеко не всегда удаленная информация оказывается заражена в действительности: чаще всего файлы попадают в черный список из-за ошибок системы или реестра.

Если на экране вашего монитора появилась информация об обнаружении угрозы, то сначала проанализируйте ситуацию, а лишь после предпринимайте какие-либо меры. Оптимальным вариантом будет поместить потенциально опасный файл в карантин. Тогда он будет огражден от взаимодействия с остальными программами. Это предотвратит распространение заразы по системе. Позже, если обнаружится, что опасность исходила от другого объекта, вы всегда сможете вытащить файл.

Быстрое восстановление удалённых или поврежденных файлов

Если файл оказался удален или поврежден, вы можете восстановить его с помощью специального ПО. На просторах интернета вы найдете сотни приложений, предназначенных для решения этой проблемы. Одни из них поддерживают работу только с фото, вторые специализируются на возврате текстовых документов, но есть и программы формата «всё в одном». Например, «ФЕНИКС». Эта отлично справится с задачей и найдет удаленные данные за пару минут. Не имеет значения, данные какого типа были утрачены: текстовые документы, электронные таблицы, презентации, видеоролики, аудиофайлы, фотографии - «ФЕНИКС» поддерживает работу со всеми современными видами информации.

О массовых заражениях компьютеров трояном-шифровальщиком WannaCry («хочется плакать»), начавшихся 12 мая 2017 года, сегодня не знает, пожалуй, только очень далекий от Интернета человек. А реакцию тех, кто знает, я бы разделил на 2 противоположных категории: безразличие и панический испуг. О чем это говорит?

А о том, что обрывочные сведения не дают полного понимания ситуации, порождают домыслы и оставляют после себя больше вопросов, чем ответов. Дабы разобраться, что происходит на самом деле, кому и чем это грозит, как защититься от заражения и как расшифровать файлы, поврежденные WannaCry, посвящена сегодняшняя статья.

Так ли страшен «черт» на самом деле

Не пойму, что за возня вокруг WannaCry? Вирусов много, новые появляются постоянно. А этот чем особенный?

WannaCry (другие названия WanaCrypt0r, Wana Decrypt0r 2.0, WannaCrypt, WNCRY, WCry) – не совсем обычный киберзловред. Причина его печальной известности – гигантские суммы причиненного ущерба. По данным Европола, он нарушил работу более 200 000 компьютеров под управлением Windows в 150 странах мира, а ущерб, который понесли их владельцы, составил более $ 1 000 000 000. И это только за первые 4 дня распространения. Больше всего пострадавших – в России и Украине.

Я знаю, что вирусы проникают на ПК через сайты для взрослых. Я такие ресурсы не посещаю, поэтому мне ничего не грозит.

Вирус? Тоже мне проблема. Когда на моем компьютере заводятся вирусы, я запускаю утилиту *** и через полчаса все в порядке. А если не помогает, я переустанавливаю Виндовс.

Вирус вирусу – рознь. WannaCry – троян-вымогатель, сетевой червь, способный распространяться через локальные сети и Интернет от одного компьютера к другому без участия человека.

Большинство вредоносных программ, в том числе шифровальщиков, начинает работать только после того, как пользователь «проглотит наживку», то есть кликнет по ссылке, откроет файл и т. п. А чтобы заразиться WannaCry, не нужно делать вообще ничего!

Оказавшись на компьютере с Виндовс, вредонос за короткое время шифрует основную массу пользовательских файлов, после чего выводит сообщение с требованием выкупа в размере $300-600, который нужно перечислить на указанный кошелек в течение 3 дней. В случае промедления он грозит через 7 дней сделать расшифровку файлов невозможной.

Одновременно вредонос ищет лазейки для проникновения на другие компьютеры, и если находит, заражает всю локальную сеть. Это значит, что резервные копии файлов, хранимые на соседних машинах, тоже приходят в негодность.

Удаление вируса с компьютера не приводит к расшифровке файлов! Переустановка операционной системы – тоже. Наоборот, при заражении шифровальщиками оба этих действия могут лишить вас возможности восстановить файлы даже при наличии валидного ключа.

Так что да, «черт» вполне себе страшен.

Как распространяется WannaCry

Вы всё врете. Вирус может проникнуть на мой комп, только если я сам его скачаю. А я бдительный.

Многие вредоносные программы умеют заражать компьютеры (и мобильные девайсы, кстати, тоже) через уязвимости – ошибки в коде компонентов операционной системы и программ, которые открывают кибер-злоумышленникам возможность использовать удаленную машину в своих целях. WannaCry, в частности, распространяется через уязвимость 0-day в протоколе SMB (уязвимостями нулевого дня называют ошибки, которые на момент начала их эксплуатации вредоносным/шпионским ПО не были исправлены).

То есть для заражения компьютера червем-шифровальщиком достаточно двух условий:

- Подключения к сети, где есть другие зараженные машины (Интернет).

- Наличия в системе вышеописанной лазейки.

Откуда эта зараза вообще взялась? Это проделки русских хакеров?

По некоторым данным (за достоверность не отвечаю), брешь в сетевом протоколе SMB, который служит для легального удаленного доступа к файлам и принтерам в ОС Windows, первым обнаружило Агентство национальной безопасности США. Вместо того чтобы сообщить о ней в Microsoft, дабы там исправили ошибку, в АНБ решили попользоваться ею сами и разработали для этого эксплойт (программу, эксплуатирующую уязвимость).

Визуализация динамики распространения WannaCry на сайте intel.malwaretech.com

Визуализация динамики распространения WannaCry на сайте intel.malwaretech.com Впоследствии этот эксплойт (кодовое имя EternalBlue), служивший какое-то время АНБ для проникновения на компьютеры без ведома владельцев, был украден хакерами и лег в основу создания вымогателя WannaCry. То есть благодаря не вполне законным и этичным действиям госструктуры США вирусописцы и узнали об уязвимости.

Я отключил установку обновлений Windows. Нафиг надо, когда и без них всё работает.

Причина столь быстрого и масштабного распространения эпидемии – отсутствие на тот момент «заплатки» – обновления Windows, способного закрыть лазейку Wanna Cry. Ведь чтобы его разработать, требовалось время.

На сегодняшний день такая заплатка существует. Пользователи, которые обновляют систему автоматически, получили ее в первые часы после выпуска. А те, кто считает, что обновления не нужны, до сих пор находятся под угрозой заражения.

Кому грозит атака WannaCry и как от нее защититься

Насколько я знаю, более 90% компьютеров, зараженных WannaCry, работало под управлением Windows 7. У меня «десятка», значит, мне ничего не грозит.

Опасности заражения WannaCry подвержены все операционные системы, которые используют сетевой протокол SMB v1. Это:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows RT 8.1

- Windows 10 v 1511

- Windows 10 v 1607

- Windows Server 2003

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

Подхватить зловреда по сети сегодня рискуют пользователи систем, на которых не установлено критическое обновление безопасности MS17-010 (доступно для бесплатного скачивания с сайта technet.microsoft.com, на который приведена ссылка). Патчи для Windows XP, Windows Server 2003, Windows 8 и других неподдерживаемых ОС можно скачать с этой страницы support.microsoft.com . На ней же описаны способы проверки наличия спасительного обновления.

Если вы не знаете версию ОС на вашем компьютере, нажмите комбинацию клавиш Win+R и выполните команду winver.

Для усиления защиты, а также при невозможности обновить систему сейчас, Microsoft приводит инструкции по временному отключению протокола SMB версии 1. Они находятся и . Дополнительно, но не обязательно можно закрыть через брандмауэр 445 порт TCP, который обслуживает SMB.

У меня лучший в мире антивирус ***, с ним я могу делать что угодно и мне ничего не страшно.

Распространение WannaCry может происходить не только вышеописанным самоходом, но и обычными способами – через социальные сети, электронную почту, зараженные и фишинговые веб-ресурсы и т. д. И такие случаи есть. Если скачать и запустить вредоносную программу вручную, то ни антивирус, ни патчи, закрывающие уязвимости, от заражения не спасут.

Как работает вирус, что шифрует

Да пусть шифрует, что хочет. У меня друг программист, он мне все расшифрует. В крайнем случае найдем ключ методом перебора.

Ну зашифрует пару файлов и что? Это не помешает мне работать на компе.

К сожалению, не расшифрует, поскольку способов взлома алгоритма шифрования RSA-2048, который использует Wanna Cry, нет и в обозримом будущем не появится. И зашифрует он не пару файлов, а практически все.

Приводить детальное описание работы вредоноса я не буду, кому интересно, может ознакомиться с его анализом, например, в блоге эксперта Microsoft Matt Suiche . Отмечу только самые значимые моменты.

Шифрованию подвергаются файлы с расширениями: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pst, .ost, .msg, .eml, .vsd, .vsdx, .txt, .csv, .rtf, .123, .wks, .wk1, .pdf, .dwg, .onetoc2, .snt, .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb, .xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot, .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz, .gz, .7z, .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd, .ai, .svg, .djvu, .m4u, .m3u, .mid, .wma, .flv, .3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch, .dip, .pl, .vb, .vbs, .ps1, .bat, .cmd, .js, .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln, .ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, .db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6, .lay, .mml, .sxm, .otg, .odg, .uop, .std, .sxd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots, .ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ott, .odt, .pem, .p12, .csr, .crt, .key, .pfx, .der.

Как видно, здесь и документы, и фото, и видео-аудио, и архивы, и почта, и файлы, созданные в различных программах… Зловред старается дотянуться до каждого каталога системы.

Зашифрованные объекты получают двойное расширение с припиской WNCRY , например, «Документ1.doc.WNCRY».

После шифрования вирус копирует в каждую папку исполняемый файл @[email protected] – якобы для дешифровки после выкупа, а также текстовый документ @[email protected] с сообщением для пользователя.

Далее он пытается истребить теневые копии и точки восстановления Windows. Если в системе работает UAC, пользователь должен подтвердить эту операцию. Если отклонить запрос, останется шанс восстановить данные из копий .

Ключи шифрования пораженной системы WannaCry передает в командные центры, расположенные в сети Tor, после чего удаляет их с компьютера. Для поиска других уязвимых машин он сканирует локальную сеть и произвольные диапазоны IP в Интернете, а найдя, проникает на всё, до чего сможет добраться.

Сегодня аналитикам известно несколько модификаций WannaCry с разным механизмом распространения, и в ближайшее время, надо ожидать, появятся новые.

Что делать, если WannaCry уже заразил компьютер

Я вижу, как файлы меняют расширения. Что происходит? Как это остановить?

Шифрование – не одномоментный процесс, хотя и не слишком долгий. Если вам удалось заметить его до появления на экране сообщения вымогателя, вы можете спасти часть файлов, немедленно выключив питание компьютера. Не завершением работы системы, а выдергиванием вилки из розетки !

При загрузке Виндовс в нормальном режиме шифрование будет продолжено, поэтому важно его не допустить. Следующий запуск компьютера должен произойти или в безопасном режиме, в котором вирусы не активны, или с другого загрузочного носителя.

Мои файлы зашифрованы! Вирус требует за них выкуп! Что делать, как расшифровать?

Расшифровка файлов после WannaCry возможна лишь при наличии секретного ключа, который злоумышленники обещают предоставить, как только пострадавший перечислит им сумму выкупа. Однако подобные обещания почти никогда не выполняются: зачем распространителям зловреда утруждаться, если они и так получили что хотели?

В отдельных случаях решить проблему можно и без выкупа. На сегодняшний день разработано 2 дешифратора WannaCry: WannaKey (автор Adrien Guinet) и WanaKiwi (автор Benjamin Delpy) . Первый работает только в Windows XP, а второй, созданный на основе первого, – в Windows XP, Vista и 7 x86, а также в северных системах 2003, 2008 и 2008R2 x86.

Алгоритм работы обоих дешифраторов основан на поиске секретных ключей в памяти процесса шифровальщика. Это значит, что шанс на расшифровку есть только у тех, кто не успел перезагрузить компьютер. И если после шифрования прошло не слишком много времени (память не была перезаписана другим процессом).

Итак, если вы пользователь Windows XP-7 x86, первое, что следует сделать после появления сообщения с требованием выкупа, это отключить компьютер от локальной сети и Интернета и запустить дешифратор WanaKiwi, скачанный на другом устройстве. До извлечения ключа не выполняйте никаких других действий на компьютере!

Ознакомиться с описанием работы дешифровщика WanaKiwi можно в еще в одном блоге Matt Suiche .

После расшифровки файлов запустите антивирус для удаления зловреда и установите патч, закрывающий пути его распространения.

Сегодня WannaCry распознают практически все антивирусные программы, за исключением тех, которые не обновляются, поэтому подойдет почти любая.

Как жить эту жизнь дальше

Э пидемия с самоходными свойствами застала мир врасплох. Для всевозможных служб безопасности она оказалась столь же неожиданной, как наступление зимы 1 декабря для коммунальщиков. Причина – беспечность и авось. Последствия – невосполнимая потеря данных и убытки. А для создателей вредоноса – стимул продолжать в том же духе.Как считают аналитики, WanaCry принес распространителям очень неплохие дивиденды, а значит, атаки, подобные этой, будут повторяться. И тех, кого пронесло сейчас, не обязательно пронесет потом. Конечно, если не побеспокоиться об этом заранее.

Итак, чтобы вам не пришлось когда-либо плакать над шифрованными файлами:

- Не отказывайтесь от установки обновлений операционной системы и приложений. Это защитит вас от 99% угроз, которые распространяются через незакрытые уязвимости.

- Держите включенным .

- Создавайте резервные копии важных файлов и храните их на другом физическом носителе, а лучше – на нескольких. В корпоративных сетях оптимально использовать распределенные базы хранения данных, домашние пользователи могут взять на вооружение бесплатные облачные сервисы вроде Яндекс Диск, Google Диск, OneDrive, MEGASynk и т. д. Не держите эти приложения запущенными, когда не пользуетесь ими.

- Выбирайте надежные операционные системы. Виндовс XP таковой не является.

- Установите комплексный антивирус класса Internet Security и дополнительную защиту от вымогателей, например, Kaspersky Endpoint Security . Либо аналоги других разработчиков.

- Повышайте уровень грамотности в противодействии троянам-шифровальщикам. Например, антивирусный вендор Dr.Web подготовил для пользователей и администраторов различных систем обучающие курсы . Немало полезной и, что важно, достоверной информации содержится в блогах других разработчиков A/V.

И главное: даже если вы пострадали, не переводите злоумышленникам деньги за расшифровку. Вероятность того, что вас обманут, – 99%. Кроме того, если никто будет платить, бизнес на вымогательстве станет бессмысленным. А иначе распространение подобной заразы будет только расти.

Вирусы